W obliczu coraz bardziej wyrafinowanych cyberzagrożeń, poleganie wyłącznie na hasłach do ochrony poufnych kont internetowych stanowi poważne ryzyko. Nawet powszechne środki bezpieczeństwa, takie jak uwierzytelnianie dwuskładnikowe oparte na SMS-ach, mogą zostać naruszone przez ataki takie jak podmiana kart SIM, narażając Twoje konta na niebezpieczeństwo.

An Aplikacja uwierzytelniająca oferuje doskonałe rozwiązanie, tworząc niezbędną tarczę bezpieczeństwa dla Twojej tożsamości cyfrowej. Generując unikalne, czasowe kody bezpośrednio na Twoim urządzeniu, te potężne aplikacje zapobiegają nieautoryzowanemu dostępowi i chronią Cię przed kosztownymi przejęciami kont. Wybór odpowiedniej aplikacji to pierwszy krok do prawdziwego zabezpieczenia Twojej obecności online.

Czym jest aplikacja uwierzytelniająca i dlaczego jej potrzebujesz?

Aplikacja uwierzytelniająca to aplikacja zabezpieczająca urządzenia mobilne który generuje jednorazowe hasła czasowe (TOTP) do uwierzytelniania dwuskładnikowego.

W przeciwieństwie do kodów SMS, które można przechwycić, aplikacje uwierzytelniające tworzą unikalne kody składające się z 6–8 cyfr odświeżane co 30 sekund, co zapewnia dodatkową warstwę ochrony Twoim kontom internetowym.

Dlaczego potrzebujesz tego:

Współczesne cyberzagrożenia celują w słabe metody uwierzytelniania. W obliczu wycieków danych, których ofiarą padają miliony osób rocznie, wdrożenie uwierzytelniania dwuskładnikowego za pośrednictwem dedykowanej aplikacji znacznie zmniejsza podatność na przejęcia kont i kradzież tożsamości.

Zachowaj bezpieczeństwo dzięki tym wiodącym aplikacjom uwierzytelniającym

| 🏆 Aplikacja uwierzytelniająca | ⭐ Kluczowe mocne strony | 👥 Najlepsze dla |

|---|---|---|

| Google Authenticator | Proste, niezawodne | Użytkownicy podstawowi |

| Microsoft Authenticator | Naciśnij informację | Ekosystem firmy Microsoft |

| Authy | Synchronizacja wielu urządzeń | Wiele urządzeń |

| Bezpieczeństwo w duecie | Funkcje korporacyjne | Użytkownicy biznesowi |

| Autoryzator 2FAS | Koncentracja na prywatności | Miłośnicy oprogramowania typu open source |

| Uwierzytelniacz Aegis | Personalizacja Androida | Zaawansowani użytkownicy Androida |

1. Google Authenticator

Chroń swoje cyfrowe życie dzięki aplikacji Google Authenticator – prostemu i niezawodnemu rozwiązaniu uwierzytelnianie dwuskładnikowe (2FA). To generuje bezpieczne kody weryfikacyjne oparte na czasie bezpośrednio na Twoim urządzeniu, dodając solidną warstwę bezpieczeństwa do wszystkich Twoich kont online.

Ta aplikacja działa nawet bez połączenia z internetem, zapewniając Ci stały dostęp. Dzięki bezproblemowa synchronizacja w chmurze za pośrednictwem Twojego konta Google, Twoje kody pozostają bezpieczne i dostępne na wszystkich Twoich urządzeniach, dzięki czemu bezpieczeństwo jest proste i solidne.

Funkcje kluczy Google Authenticator

Jak wybraliśmy

Wybraliśmy tę aplikację ze względu na jej wyjątkową niezawodność, przejrzysty interfejs użytkownika i zaufana architektura bezpieczeństwa ekosystemu Google.

Aby uzyskać proste i bezpłatne zwiększenie bezpieczeństwa od zaufanego programisty.

(5/5) — Doskonały ze względu na prostotę i bezpieczeństwo.

2. Microsoft Authenticator

Microsoft Authenticator oferuje bezpieczny i wygodny sposób zarządzania kontami online za pośrednictwem wieloczynnikowe uwierzytelnianie, logowanie bez hasła, i automatyczne uzupełnianie haseł. Ułatwia logowanie dzięki jednorazowym kodom dostępu i zatwierdzaniu push, zapewniając ochronę kont.

Dla większego spokoju ducha, aplikacja oferuje szyfrowaną kopię zapasową w chmurze, Umożliwia łatwe przenoszenie kont osobistych na nowe urządzenie bez utraty dostępu. To doskonały wybór dla osób głęboko zintegrowanych z ekosystemem Microsoft lub poszukujących zaawansowanych funkcji bezpieczeństwa.

Funkcje klucza Microsoft Authenticator

Jak wybraliśmy

Wybraliśmy tę aplikację ze względu na jej bezproblemową integrację z usługami Microsoft, solidne zabezpieczeniaoraz przyjazne dla użytkownika opcje bezhasłowe dla większej wygody.

Zapewnia kompleksowe funkcje bezpieczeństwa, w tym wygodne logowanie bez użycia hasła i funkcję automatycznego wypełniania.

(4.8/5) — Najlepszy pod względem funkcji i integracji z produktami Microsoft.

3. Authy

Authy zabezpiecza Twoje konta za pomocą solidnych rozwiązań uwierzytelnianie dwuskładnikowe (2FA), Chroni Cię przed hakerami i przejęciem konta. Jego wyróżniające cechy to bezpieczne tworzenie kopii zapasowych w chmurze i bezproblemowe synchronizacja wielu urządzeń, dzięki czemu nigdy nie utracisz dostępu do swoich kodów, nawet jeśli zgubisz telefon.

Ta potężna kombinacja sprawia, że Authy to wybór z najwyższą oceną Dla użytkowników, którzy potrzebują niezawodnego i wygodnego zabezpieczenia na wszystkich swoich urządzeniach. Wyjdź poza proste hasła dzięki tej darmowej i łatwej w obsłudze aplikacji.

Funkcje klawiszy Authy

Jak wybraliśmy

Wybraliśmy Authy ze względu na doskonałą obsługę wielu urządzeń i bezpieczne tworzenie kopii zapasowych w chmurze, dzięki czemu odzyskiwanie konta jest proste i niezawodne.

Dla bezproblemowego bezpieczeństwa i dostępu do kodów na wszystkich urządzeniach.

(4.8/5) — Najlepszy do synchronizacji i tworzenia kopii zapasowych wielu urządzeń.

4. Duet

Duo Security zapewnia kompletne, rozwiązanie zapewniające bezpieczeństwo i ochronę przed nowoczesnymi zagrożeniami. Wykracza poza tradycyjne uwierzytelnianie wieloskładnikowe (MFA) oferując kompleksową ochronę przed phishingiem, jednokrotne logowanie (SSO) i szczegółowy monitoring bezpieczeństwa w celu zatrzymania atakujących.

Zaufali nam zespoły wszystkich rozmiarów, od startupów po duże przedsiębiorstwa, Duo zapewnia silne zabezpieczenia, płynne i łatwe w obsłudze. Gwarantuje, że każde logowanie jest bezpieczne i nie powoduje problemów dla użytkowników, usprawniając przepływy pracy i skutecznie chroniąc poufne dane.

Funkcje klawiszy Duo

Jak wybraliśmy

Rozwiązanie to wybrano ze względu na jego kompleksowe zabezpieczenia tożsamości klasy korporacyjnej, które skutecznie zapobiegają phishingowi i usprawniają dostęp użytkowników w organizacjach.

Solidne, skalowalne zabezpieczenia, które ułatwiają dostęp i chronią przed nowoczesnymi atakami.

(4.7/5) — Najlepsze rozwiązanie zapewniające kompleksową ochronę tożsamości na poziomie przedsiębiorstwa.

5. Autoryzator 2FAS

2FAS stawia Twoje bezpieczeństwo i prywatność na pierwszym miejscu, przechowując tokeny 2FA lokalnie na Twoim urządzeniu, a nie na serwerze. podejście „najpierw lokalnie” oznacza jesteś chroniony przed naruszeniami danych. Jako aplikacja typu open source, oferuje pełną przejrzystość i cieszy się zaufaniem milionów osób ze względu na swoje zaangażowanie w kwestie bezpieczeństwa.

Chwalony za przejrzysty interfejs i niezawodność, 2FAS jest wysoko ocenianym, bezpłatna aplikacja uwierzytelniająca działająca w trybie offline i nie wymagająca zakładania konta, dzięki czemu masz pewność, że Twoje dane będą w pełni pod Twoją kontrolą.

Autoryzator 2FAS Kluczowe funkcje

Jak wybraliśmy

Wybraliśmy tę aplikację ze względu na jej silne zaangażowanie w ochronę prywatności, przejrzystość oprogramowania typu open source oraz doskonałe, chwalone przez użytkowników środowisko bez reklam.

Ciesz się całkowicie darmowym, prywatnym i przejrzystym procesem uwierzytelniania, któremu możesz zaufać.

(4.8/5) — Najlepszy pod względem prywatności i bezpieczeństwa oprogramowania typu open source.

6. Uwierzytelniacz Aegis

Aegis Authenticator to darmowa, bezpieczna i otwartoźródłowa aplikacja na Androida Dzięki temu masz pełną kontrolę nad tokenami weryfikacji dwuetapowej. Twoje dane są przechowywane w zaszyfrowanym sejfie, do którego można uzyskać dostęp za pomocą danych biometrycznych i nigdy nie są blokowane w zastrzeżonej usłudze chmurowej.

Z rozległym opcje importu/eksportu i automatyczne kopie zapasowe, Aegis oferuje potężne zabezpieczenia bez poświęcania użyteczności i prywatności. Jest nowoczesny, konfigurowalny interfejs i aktywny rozwój sprawiają, że jest to najlepszy wybór dla użytkowników Androida dbających o bezpieczeństwo.

Funkcje kluczy Aegis Authenticator

Jak wybraliśmy

Wybraliśmy tę aplikację ze względu na jej solidne zabezpieczenia oparte na otwartym kodzie źródłowym, rozbudowana personalizacjaoraz zaawansowane funkcje tworzenia kopii zapasowych zaprojektowane specjalnie dla użytkowników Androida.

Niezrównana kontrola, bezpieczeństwo i możliwości personalizacji na platformie Android.

(4.9/5) — Najlepszy wybór oprogramowania typu open source dla systemu Android.

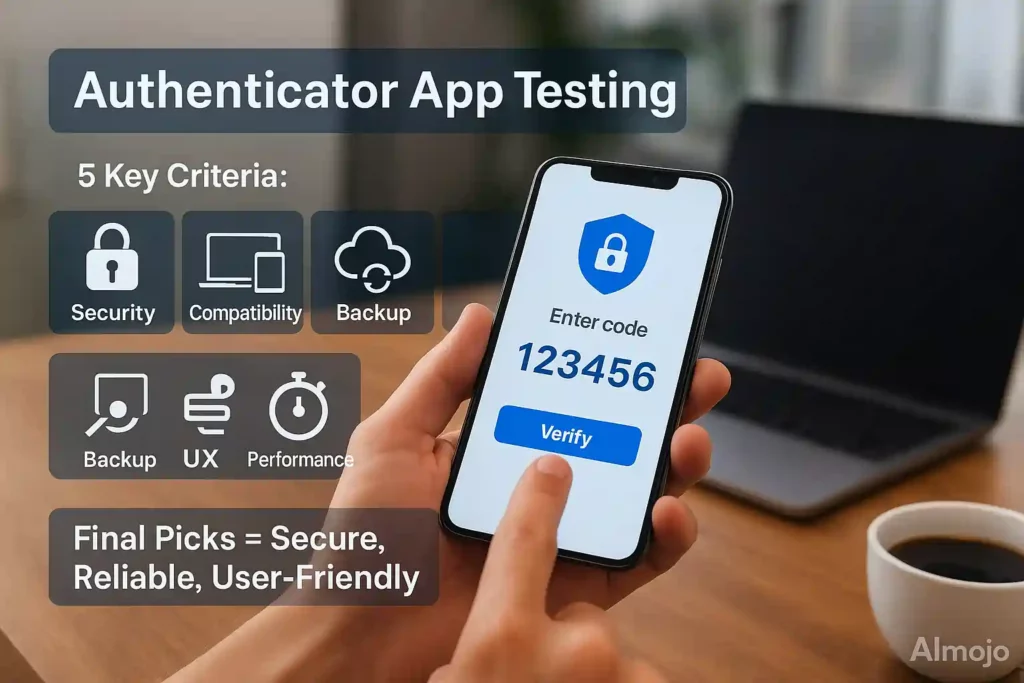

Jak testowaliśmy i wybieraliśmy najlepsze aplikacje uwierzytelniające

Nasz kompleksowy proces oceny skupił się na praktycznych standardach użyteczności i bezpieczeństwa, aby wskazać najbardziej niezawodne aplikacje uwierzytelniające dostępne obecnie na rynku.

Kluczowe kryteria testowania:

Metodologia testowania:

Zainstalowaliśmy każdą aplikację na wielu urządzeniach, założyliśmy konta na różnych platformach i monitorowaliśmy wydajność przez kilka tygodni. ocena obejmowała testy wytrzymałościowe procesów tworzenia kopii zapasowych, analizowanie dokumentacji bezpieczeństwa i porównywanie zestawów funkcji ze standardami branżowymi.

Standardy selekcji:

Tylko aplikacje demonstrujące stała niezawodność, przejrzyste praktyki bezpieczeństwa, a rzeczywista wartość dla użytkownika stanowiła podstawę naszych ostatecznych rekomendacji. Priorytetem były rozwiązania oferujące najlepszą równowagę między bezpieczeństwem, użytecznością i długoterminową stabilnością.

Kolejny krok w kierunku silniejszego bezpieczeństwa 2FA

Zabezpiecz swoje konta online za pomocą silnych zabezpieczeń uwierzytelnianie dwuskładnikowe (2FA) to kluczowy krok w ochronie Twojej tożsamości cyfrowej. Wybór najlepszej aplikacji uwierzytelniającej ostatecznie zależy od Twoich indywidualnych potrzeb, niezależnie od tego, czy priorytetem jest prostota, synchronizacja między wieloma urządzeniami, czy transparentność open source.

Uzbrojony w wiedzę z tego przewodnika, możesz śmiało wybrać narzędzie, które odpowiada Twoim celom bezpieczeństwa. Nie narażaj swoich kont na niebezpieczeństwo. Przejmij kontrolę nad swoimi bezpieczeństwo online teraz wybór zaufanej aplikacji uwierzytelniającej i włączenie uwierzytelniania dwuskładnikowego na temat najważniejszych usług, z których możesz skorzystać już dziś.

AiMojo poleca:

![7 najlepszych darmowych AI Generatory ludzkie w 2026 roku [recenzja i ranking]](https://aimojo.io/wp-content/uploads/2023/11/Best-Free-AI-Human-Generator-450x338.webp)

BONUS: Odbierz nasze 200 dolarówAI „Zestaw narzędzi Mastery Toolkit” GRATIS po rejestracji!

BONUS: Odbierz nasze 200 dolarówAI „Zestaw narzędzi Mastery Toolkit” GRATIS po rejestracji!

![7 najlepszych darmowych AI Generatory ludzkie w 2026 roku [recenzja i ranking]](https://aimojo.io/wp-content/uploads/2023/11/Best-Free-AI-Human-Generator-100x100.webp)